Los Gusanos Informáticos (Worms en ingles) son programas dañinos (considerados un tipo de virus)

que, una vez que hayan infectado el ordenador, realizan copias de sí mismo con el objeto de reproducirse lo

mas pronto por medio de red, correo electrónico, dispositivos de

almacenamiento, programas P2P,

mensajería instantánea, entre otros.

Estos archivos pueden ser de tipo: exe, com, bat, pif, vbs, scr, doc, xls, msi, eml,

etc.

- Los gusanos actuales se propagan principalmente por correo electrónico con

archivos anexados y disfrazados, con el objeto de engañar al

usuario a que los ejecute y así empiece el proceso de infección

y reproducción. Por ejemplo un gusano puede llegar a su correo

electrónico con un mensaje: - Los gusanos actuales se propagan principalmente por correo electrónico con

archivos anexados y disfrazados, con el objeto de engañar al

usuario a que los ejecute y así empiece el proceso de infección

y reproducción. Por ejemplo un gusano puede llegar a su correo

electrónico con un mensaje:

Nótese que el gusano anexado

tiene doble extensión para confundir al usuario: "foto.exe.jpg". En

ordenadores que tienen activado "ocultar las extensiones del

archivo para tipos de archivos conocidos" solo se mostrará:

"foto.jpg" y el usuario pensando que se trata de un archivo

legitimo lo puede ejecutar (cualquier programador puede poner

cualquier icono a un virus).

Imagen

de ejemplo

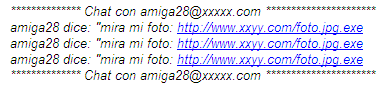

- Otros gusanos utilizaban frecuentemente los programas de mensajería instantánea y similares con links infectados usando el mismo método de persuasión . Por

ejemplo:

De igual forma los gusanos pueden

estar programados para hacerse pasar por archivos de música ('te

envió esta canción: track1.mp3.com'), documentos ('te envió el

documento que me solicitastes: documento.doc.vbs'), videos

('vide exclusivo: video.mpg.bat'), etc. y a veces estos enlaces

puede estar disfrazados para que no sean detectados a simple

vista.

Imagen de

ejemplo

COMO PUEDO EVITARLOS?

Le recomendamos estas tres

recomendaciones básicas:

1. Desactivar la opción "ocultar

las extensiones para tipos de archivo conocidos" como puede

ver en este enlace. conocidos" como puede

ver en este enlace.

2. Tener instalado un buen antivirus y

actualizarlo diariamente.

3. Descargar semanalmente los parches de seguridad de Microsoft.

COMO SABER SI SU PC ESTA

INFECTADO POR UN GUSANO?

Por experiencia son 2 principales

síntomas de infección por "Gusano":

- Notará lentitud en el

ordenador, ya que el virus estará en memoria tratando de hacer

copias de si mismo.

- Notará que la disquetera

empieza a encender repentinamente y sin razón.

QUE HACER SI SU ORDENADOR ESTA

INFECTADO?

Le recomendamos que realice las

indicaciones detalladas aquí

|